2017年5月12日发现了那个令人“想哭”的病毒WannaCry

舞夕之

舞夕之WannaCry恶意软件首次出现在野外,是2017年5月发生的毁灭性全球攻击的一部分。这次攻击利用了永恒之蓝(EternalBlue)的漏洞,据传该漏洞是由美国国家安全局(NSA)开发的,并被盟军“影子经纪人”(The Shadow Brokers)旗下的一个网络帮派泄露。

扩展阅读

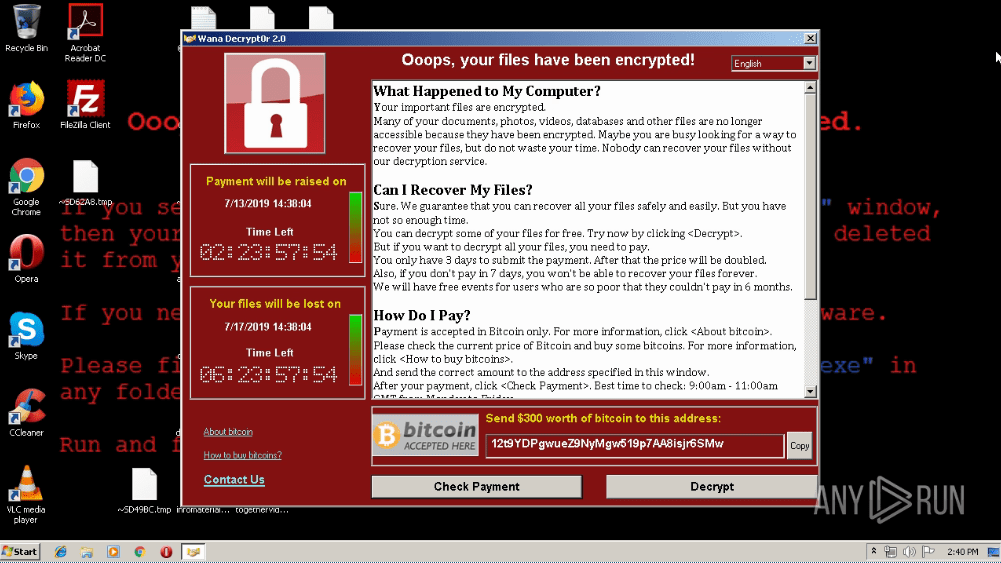

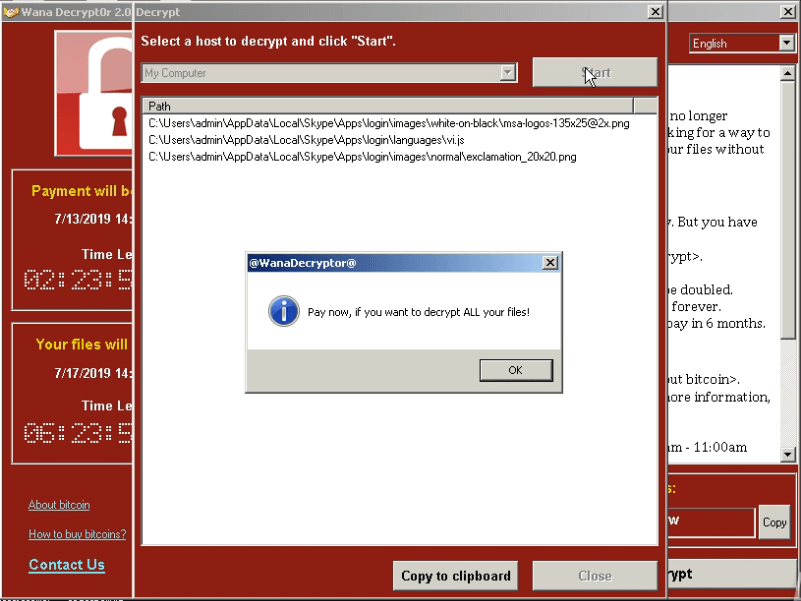

WannaCry有时也被称为WCry或WanaCryptor,是一种勒索软件恶意软件,这意味着它会加密受害者的文件,并要求支付恢复被盗信息的费用,通常是比特币,赎金金额从300美元到600美元不等。

该病毒可以描述为具有蠕虫功能的勒索软件,因为它能够利用EternalBlue漏洞在受感染的网络中传播自身。此外,该病毒利用DoublePulsar漏洞将自身的副本上传并执行到新机器。

一旦WannaCry进入目标计算机,它就会通过检查硬编码的终止开关域(fferfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com或iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com.)来开始恶意活动。在一个事件中,如果找到一个,恶意软件就会停止执行。但是,如果未找到终止开关域,勒索软件会加密机器上的文件,然后尝试利用SMB漏洞进行攻击。这样做是为了将病毒传播到其他随机PC和连接到本地网络中的所有PC。加密完成后,会向用户显示一张赎金纸条,攻击者要求在3天的时间跨度内支付300美元。如果受害人反抗,赎金金额将提高到600美元,并在7天内支付。支付被定向到多个硬编码比特币地址。对于加密货币来说,典型的情况是,任何人都可以检查他们的余额和交易历史,但无法追踪到这样的账户的真正所有者。

WannaCry恶意软件首次出现在野外,是2017年5月发生的毁灭性全球攻击的一部分。这次攻击利用了永恒之蓝(EternalBlue)的漏洞,据传该漏洞是由美国国家安全局(NSA)开发的,并被盟军“影子经纪人”(The Shadow Brokers)旗下的一个网络帮派泄露。

该漏洞利用了Windows操作系统中的一个漏洞,虽然该公司迅速发布了修复该问题的修补程序,但许多没有及时更新其计算机的个人和组织成为这次攻击的受害者。

据一些广泛估计,在攻击持续的那几天内,全世界有20多万台计算机被WannaCry感染。修正了“永恒之蓝(EternalBlue)”的漏洞,同时发现了允许停止执行恶意软件的“杀死开关”,这是帮助减缓这一恶意活动的两个主要贡献。然而,到袭击结束时,损失总额达到数十亿美元,来自150多个国家的受害者受到影响。

一场如此规模的运动引发了最高级别的国际调查,目的是找出谁是此次疫情的幕后黑手。专家调查了这些赎金纸条,发现它们很可能是手写的,正如语言学分析所表明的那样,作者似乎精通中文和英语。进一步的调查表明,作者的母语是中文,因为两个版本的赎金纸条都是用这种语言编写的-简体版本和繁体中文版本。此外,笔记中的一些打字错误使研究人员相信打字使用的是中文输入系统,因为使用任何其他形式的输入都不容易犯下像现在这样的错误。

应该指出的是,赎金纸条总共是用28种语言写的,包括两种中文变体。然而,对于这些语言中的大多数,都使用了机器翻译。

(赎金说明)

联邦调查局随后发现,Hangul字体安装在用于撰写赎金通知的机器上。汉格尔是一种字母和书写系统,在韩国和朝鲜都使用。对语言文件元数据的进一步分析显示,计算机被设置为韩国时区。

经过对恶意软件样本的进一步审查,来自谷歌、卡巴斯基实验室和赛门铁克的安全研究人员得出结论,WannaCry的代码与索尼影业(Sony Pictures)和一家孟加拉国银行的攻击中使用的其他恶意软件相似。这些袭击是由一个所谓的拉撒路集团实施的,该组织的成员与朝鲜有联系。

当然,这个证据并不是决定性的,因为其他小组可以简单地重复使用LazarusGroup产生的一些代码。更重要的是,这种代码的使用可能是故意的,目的是误导调查人员,并将责任推到其他网络罪犯身上。

然而,美国国家安全局的一份受欢迎的备忘录以及英国国家网络安全中心(National Cyber Security Centre)的调查结果也指出,朝鲜是此次攻击的发源国。美国政府随后正式宣布朝鲜是袭击的发源地。

尽管WannaCry攻击的规模确实史无前例,但与其他勒索软件相比,其影响被认为相对较低。如果不是发现了杀死开关,后果可能会更糟。此外,病毒的目标可能是运输控制系统和核电站等高水平的基础设施。如果是这样的话,一些专家估计可能会造成超过数亿美元的损失。

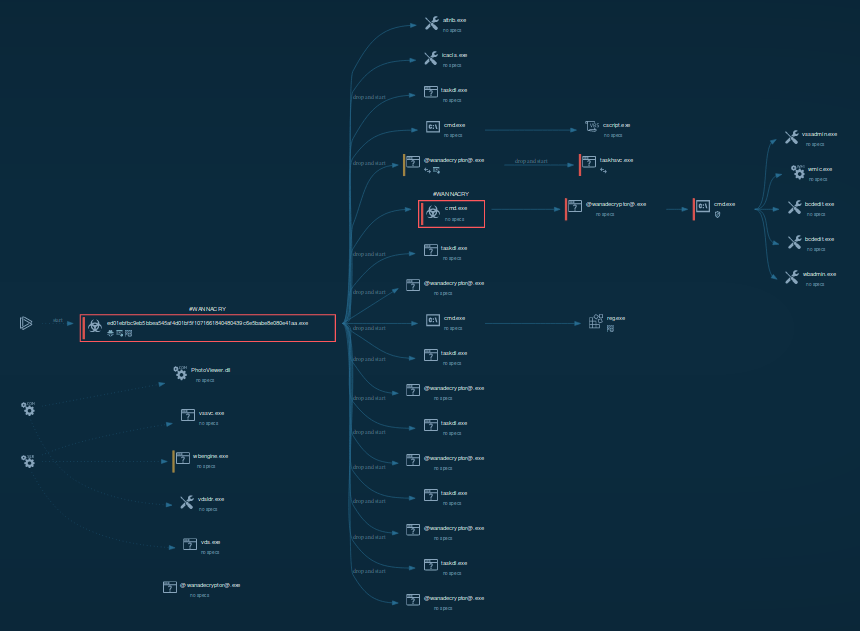

(WannaCry执行的主要过程)

说到实际的恶意软件--WannaCry是以滴管的形式出现的,它将各种组件作为ZIP存档,由密码保护。在执行过程中,将使用硬编码密码解压缩此归档文件,并将其放到执行该文件的目录中。

WannaCry Ransomware在其执行过程中使用两种加密方法:RSA和AES-128-CBC。为了混淆研究人员,包含在t.wnry文件中的加密场景实际上是以与恶意软件用于加密受感染计算机上的数据的方式完全相同的方式加密的。使用自定义加载程序将模块加载到内存中,因此文件的未加密版本永远不必记录在受害者的硬盘上。

在执行过程开始时,恶意软件使用RSA密钥解压缩t.wnry文件并对其进行解密。然后生成一个新的RSA密钥,并将其发送到C&C服务器,同时将公钥的副本保存在受感染的计算机上。

这是加密过程开始的地方,病毒在受感染的机器上搜索具有受支持扩展名的文件。然后,根据为加密选择的每个文件创建一个128位AES密钥,并使用前面创建的RSA密钥进行加密。RSA加密的AES密钥被放置在加密文件的头中.之后,恶意软件使用AES密钥加密文件中的数据。

加密是以这样一种方式执行的,即如果不访问存储在控制服务器中的私钥,则几乎不可能恢复丢失的数据。这意味着,对于受害者来说,重新获得他们的信息的唯一途径是满足攻击者提出的赎金要求。

为了持久化,WannaCry将自身写入注册表中的自动运行项,并创建几个服务。

未知的网友